Gérer des incidents de sécurité IT avec efficacité requiert une parfaite coordination entre le Security Operations Center (SOC) et la CSIRT. Le SOC surveille l’infrastructure et les applications afin de détecter au plus tôt les incidents de sécurité (Security Monitoring, Security Analytics et Security Alert Handling), tandis que la Cybersecurity Incident Response Team (CSIRT) agit comme force d’intervention rapide, telle des pompiers de l'IT: elle traite les événements complexes et prend des mesures pour contrer les menaces et assurer la résolution de l'incident. Ensemble, ces deux équipes permettent de réagir rapidement aux cyberattaques et d'en limiter les conséquences.

CSIRT as a Service et Rapid Response

CSIRT Services – votre équipe Incident Response

Les incidents de sécurité graves ne peuvent jamais être complètement exclus.

D’où l’importance de réagir rapidement pour stopper l’attaque. Les infrastructures IT complexes et le manque de spécialistes en sécurité IT compliquent la mise en place d’une équipe interne de Cybersecurity Incident Response (CSIRT) et entravent ainsi une cyberdéfense efficace.

L’appel est gratuit. Nous facturons les interventions au forfait et au temps passé. Cette offre s’adresse exclusivement aux entreprises basées en Suisse.

Dans quel cas est-ce la bonne solution?

La poursuite de l’activité est un aspect essentiel quand il s’agit de réagir à une cyberattaque fructueuse. En dépit de la pression des coûts et du manque de personnel qualifié, vous devez garantir une réponse appropriée aux incidents. Le sourcing de services de sécurité IT constitue une option pour vous.

CSIRT as a Service

Les services en détail

CSIRT as a Service (CSIRTaaS) est un service impliquant au préalable un processus d’onboarding et l’établissement d’un contrat. En revanche, il n’y a pas de contrat avec Rapid Response. Les interventions ont lieu cas par cas, selon les besoins.

CSIRT as a Service

- Gestion de bout en bout, 24 h/24 et 7 j/7, de l’incident de sécurité conformément au processus défini par Swisscom

- Intervention à distance ou sur site

- Rapport final pour documenter l’incident et les mesures déployées

- Analyse approfondie et conservation des preuves (expertise) pour les procédures juridiques (option)

- Réaction garantie selon le SLA

- Temps de réaction court grâce à l’onboarding préalable

- Coût: mensuel avec facturation au temps passé et du matériel à chaque intervention

CSIRT Rapid Response

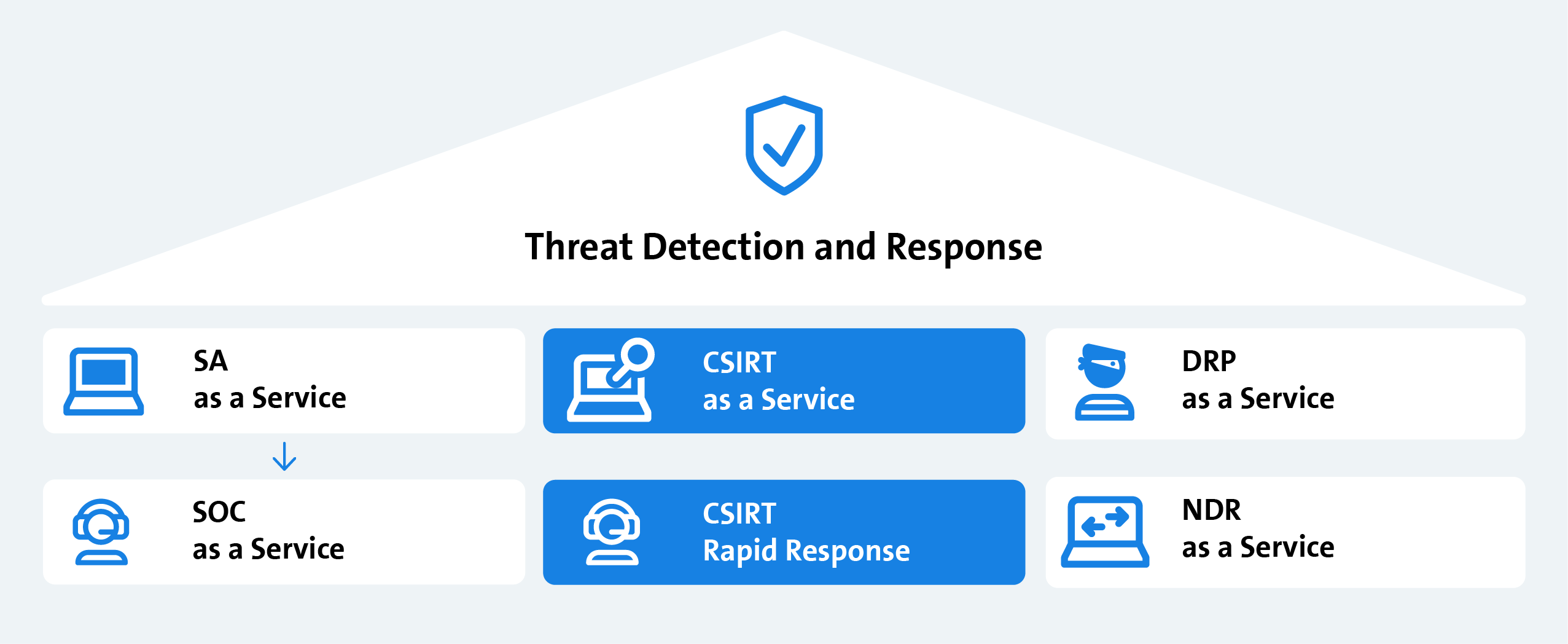

CSIRT: un élément de notre portefeuille TDR

CSIRT as a Service et Rapid Response complètent, dans un format modulaire, les missions analytiques de Security Analytics et de SOC as a service.