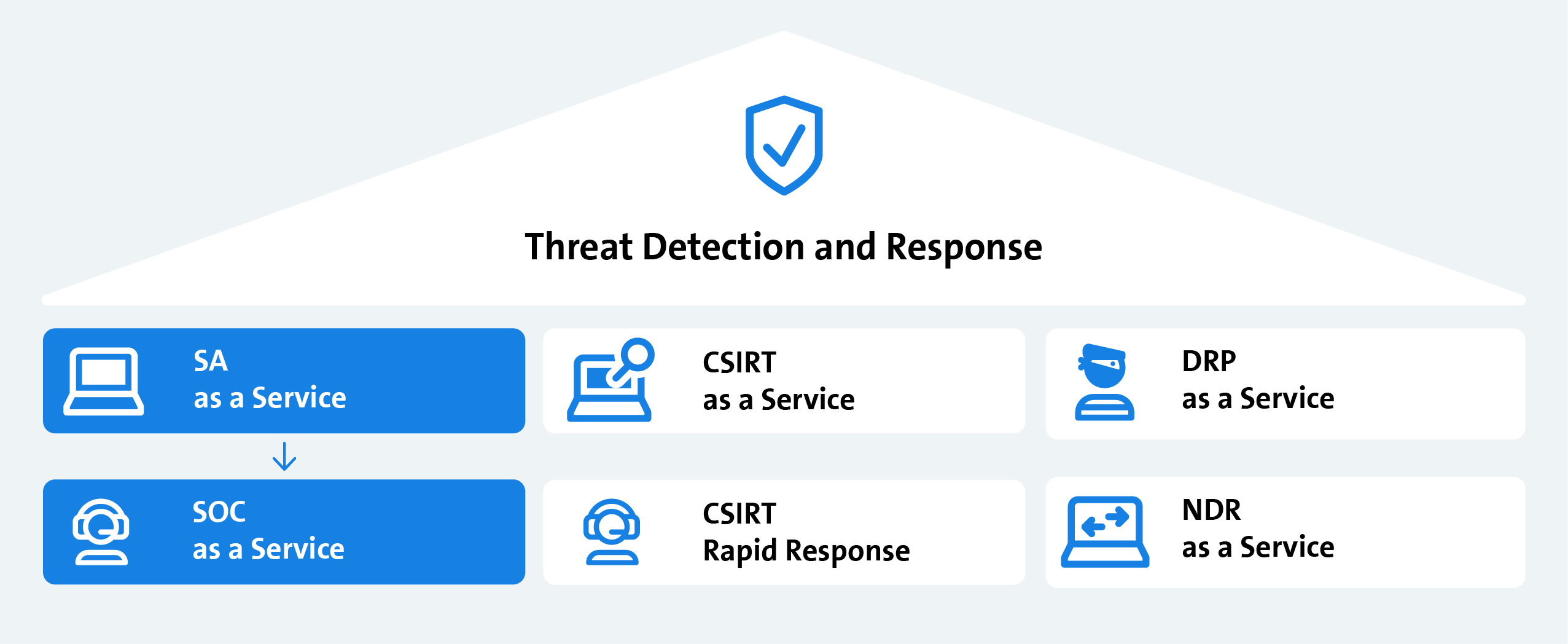

Security Analytics et Security Operations Center en tant que service

CSIRT Services et Rapid Response pour la cyberdéfense

Les incidents de sécurité graves ne peuvent jamais être complètement exclus. D’où l’importance de réagir rapidement en cas d’incident de sécurité pour stopper l’attaque.

Les infrastructures IT complexes et le manque de spécialistes en sécurité IT compliquent la mise en place d’une équipe interne de Cybersecurity Incident Response (CSIRT) et entravent ainsi une cyberdéfense efficace.

Dans quel cas est-ce la bonne solution?

Les entreprises doivent retrouver une vue d’ensemble des incidents de sécurité afin d’être réactives – seul moyen d’éviter les pannes, les pertes de données et les atteintes à la réputation. Des systèmes Security Analytics centraux ou un Security Operation Center complet s’avèrent indispensables. Les responsables de la sécurité IT doivent répondre à ces exigences dans le cadre du budget et avec les spécialistes disponibles.

SAaaS & SOCaaS en détail

Exemples d’application

Manque de rentabilité

Pour des raisons de coûts, vous n’avez aucun intérêt économique à exploiter 24 h/24 un Security Operations Center avec vos propres spécialistes. Avec SAaaS et SOCaaS, vous bénéficiez d’un Security Monitoring sous forme de prestation, à des coûts planifiables.

Restrictions techniques

Complexité de l’IT

Threat Detection and Response en bref

SAaaS et SOCaaS constituent les modules de base du service Threat Detection & Response. Les fichiers journaux et autres sources d’événements sont corrélés et analysés sur une plateforme Big Data. Le tableau de bord de Security Analytics notifie les événements, tandis qu’avec SOCaaS, les spécialistes en sécurité Swisscom se chargent de les gérer.