Des cyberattaques ont lieu, même en Suisse, et les PME sont des cibles privilégiées. Mais les entreprises peuvent se protéger. Voici un aperçu des attaques actuelles et un guide pour protéger votre infrastructure et vos données.

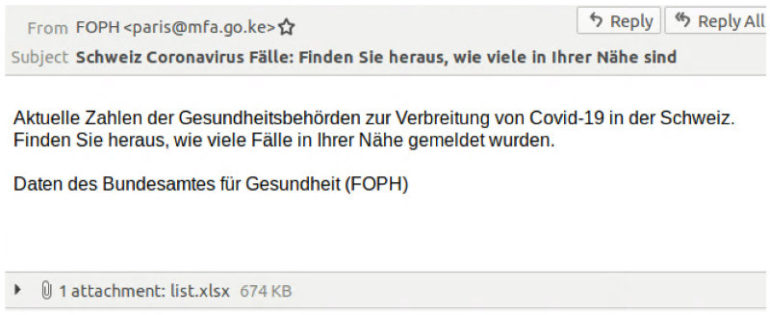

Des cybercriminels utilisent sans vergogne le prétexte du coronavirus pour envoyer des e-mails contenant des documents Office infectés. L’expéditeur se fait passer pour l’Office fédéral de la santé publique (OFSP) ou l’Organisation mondiale de la santé (OMS). Ce ne sont que les derniers exemples en date d’une longue liste de cyberattaques dirigées contre les entreprises suisses. Dès la mi-février, la Centrale d’enregistrement et d’analyse pour la sûreté de l’information (MELANI) a mis en garde contre le risque accru d’attaques de ransomware. Ce logiciel malveillant crypte les données et ne rétablit – éventuellement – leur accessibilité qu’après paiement d’une rançon («ransom» en anglais).

Pourquoi les PME doivent protéger leur infrastructure IT

Dans le cadre des attaques par ransomware étudiées par la Centrale d’enregistrement et d’analyse pour la sûreté de l’information MELANI, il apparaît que, bien souvent, des règles élémentaires de sécurité informatique n’ont pas été respectées. Faute d’une protection de base adéquate, les PME sont sensibles aux cyberattaques. En outre, bien que leurs données puissent être moins intéressantes, les petites entreprises font des cibles privilégiées pour deux raisons. Tout d’abord, les cybercriminels leur extorquent une rançon au moyen d’un ransomware (cheval de Troie de cryptage). Et ensuite, les PME servent de point d’entrée pour des attaques ciblant de plus grandes entreprises dont elles sont partenaires.

Malheureusement, l’expertise informatique ne fait pas partie des compétences clés de nombreuses PME. Beaucoup d’entreprises s’attendent par conséquent à ce que leur partenaire informatique prenne en charge naturellement aussi la sécurité. Pourtant, c’est rarement le cas. Une telle prise en charge suppose en effet un accord explicite, par exemple sous la forme d’un contrat de service, qui définit les missions à remplir par la société de services informatiques. C’est la seule manière d’assurer la protection effective et de contrôler l’état de l’infrastructure informatique.

Les PME doivent donc impérativement se préoccuper au moins des principaux aspects de la sécurité informatique. Au minimum, elles doivent être au courant des mesures de précaution nécessaires. Cela suppose de posséder des connaissances de base concernant cette thématique complexe. Le niveau de connaissances à maîtriser dépend de l’organisation informatique propre à l’entreprise. En résumé: plus l’entreprise assume de tâches informatiques par elle-même, plus elle doit être au point sur les questions de sécurité informatique. A l’inverse, l’externalisation de tout ou partie de la gestion informatique soulage la PME d’une grande part des préoccupations de sécurité informatique.

Pour savoir comment procéder concrètement, consultez le guide Swisscom dédié aux entreprises de cinq à une cinquantaine de collaborateurs qui n’ont pas de service informatique. Ce document est un support qui facilite le choix des domaines à déléguer à une société de services informatiques.

Principales portes d’entrée pour les cybercriminels

Les ordinateurs qui ne disposent pas des dernières mises à jour logicielles et sont protégés par un antivirus périmé ou qui ne sont pas protégés du tout: ces appareils représentent des proies faciles pour les cybercriminels et pourtant, ils sont bien trop répandus dans les entreprises. Cela en fait des cibles privilégiées pour les attaques.

Les criminels appliquent un modus operandi qui a fait ses preuves: un e-mail de phishing automatique invite le destinataire qui ne se doute de rien à ouvrir la pièce jointe ou à cliquer sur le lien contenu dans le message. Dans les deux cas, cela déclenche l’installation d’un logiciel malveillant. La vague d’attaques actuelles utilise un cheval de Troie dénommé Emotet, qui permet généralement la diffusion d’un ransomware.

Pour saisir l’ampleur de ces attaques, il suffit de consulter les chiffres concernant le cheval de Troie de cryptage «GandCrab» qui a sévi jusqu’au printemps 2019. D’après le fournisseur de solutions de sécurité informatique Bitdefender, le ransomware a fait 500 000 victimes dans la seule période de juillet à octobre 2018. Apparemment, le système s’est avéré tellement lucratif que ses créateurs inconnus ont annoncé que GandCrab prenait sa retraite. Les victimes auraient versé quelque deux milliards de dollars de rançon en 16 mois seulement. Gain pour les cybercriminels: plus de 200 millions de dollars.

Il y a trois ans, en mai 2017, le cheval de Troie de cryptage «WannaCry» s’est propagé et a infecté quelque 230 000 ordinateurs Windows. Et ce, bien que Microsoft ait publié une mise à jour deux mois auparavant pour corriger la faille. Mais ce n’est pas tout: au mois de mai de l’année dernière, le magazine d’information américain TechCrunch rapportait qu’environ 1,7 million d’ordinateurs continuaient de présenter cette faille de sécurité qui les rendaient accessibles via Internet et, ainsi, sensibles aux attaques.

Même les systèmes parfaitement gérés n’offrent pas de protection à 100%. Ainsi, Microsoft a mis en garde mi-mars contre une faille de sécurité présente sur toutes les versions de Windows, que les auteurs d’attaques étaient susceptibles d’utiliser pour exécuter des logiciels malveillants. Microsoft a sorti au plus vite une mise à jour de sécurité. Mais ce type d’incident montre à quel point il est important de conjuguer plusieurs mesures de sécurité sur le réseau d’entreprise afin que les cybercriminels aient le plus de mal possible à profiter de ce type de faille pour perpétrer leurs attaques.

Portes d’entrée ignorées

Certes, les cyberattaques ont lieu la plupart du temps par le biais d’un ordinateur installé sur le lieu de travail. Mais, d’une manière générale, tout appareil qui utilise le réseau de l’entreprise constitue un point d’entrée potentiel. Ainsi, les accès distants mal protégés facilitent la tâche des auteurs d’attaques. De même, les serveurs d’accès au réseau (NAS) représentent le point d’entrée d’une attaque. Cela s’est produit l’été dernier. A l’époque, les deux fabricants QNAP et Synology avaient alerté quasiment en même temps mais sans se concerter à propos d’attaques automatiques visant des systèmes mal protégés.

On oublie souvent les appareils comme les routeurs, les imprimantes réseau et les firewalls. Pourtant, il importe de les mettre à jour eux aussi et de les protéger avec des mots de passe sûrs. En effet, certaines attaques ciblent ce type de matériel plutôt que des ordinateurs Windows. Parmi les exemples notoires, en 2018 le malware «Mirai» a infecté près d’un million d’appareils en réseau, principalement aux Etats-Unis, et ses attaques ont paralysé de nombreux sites Internet connus. Tout récemment, à la mi-mars 2020, les spécialistes de la sécurité de Palo Alto Networks ont mis en garde contre «Mukashi», une variante du ver Mirai qui exploite une faille dans les systèmes NAS de Zyxel.

La sécurité informatique est importante

Les mesures de protection recommandées notamment par MELANI montrent combien la sécurité informatique est à la fois cruciale et complexe. En outre, la maintenance et l’administration de tous les composants doivent être assurées en permanence. Une négligence dans les mesures de protection peut aller, dans le pire des cas, jusqu’à mettre en péril l’existence de l’entreprise.

La bonne nouvelle, c’est que les PME peuvent allier gestion interne et externalisation vers un partenaire informatique pour assurer leur protection moyennant des efforts raisonnables, sans nécessairement devenir des spécialistes de la sécurité informatique. Le guide Swisscom vous accompagne dans cette tâche et forme les responsables de PME à la sécurité informatique, y compris à la collaboration avec un partenaire informatique externe. Dans ce partenariat, il est essentiel que le responsable de la PME sache exactement ce que prend en charge le partenaire et où s’arrête sa responsabilité.

Le guide vous aide à bien clarifier les responsabilités et recense les questions à poser impérativement à votre société de services informatiques. Dans le cas des Managed Services en particulier, il est primordial de définir précisément qui fait quoi, afin de ne laisser de côté aucun aspect de la sécurité.

Sécurité informatique pour PME

Ce guide renseigne les responsables de PME sur certains aspects auxquels il convient de prêter attention. En matière de sécurité informatique, les PME sont souvent soutenues par des partenaires externes. Dans ce contexte, le responsable de la PME doit impérativement savoir ce qu’entreprend son partenaire et connaître les limites de sa responsabilité. Le présent guide vous explique comment clarifier correctement les responsabilités et vous indique les questions que vous devez absolument poser à votre prestataire informatique.